2023年2月23日,“2022网络安全创新发展高峰论坛”在北京成功举办。本次论坛由国家信息中心《信息安全研究》杂志社主办,中国科学院院士郑建华、院士冯登国,国家信息中心首席工程师李新友,公安部网络安全保卫局处长祝国邦,公安部第一研究所副所长于锐,国家信息中心办公室副主任吕欣等多位专家领导出席会议。安芯网盾受邀参加本届网络安全创新发展高峰论坛,并由CEO姜向前在“安全防御与应急响应”分论坛就“内存安全在网络攻防中的应用”进行了精彩分享。

安芯网盾CEO姜向前指出,当前无文件攻击、基于内存的攻击等高级威胁愈演愈烈,关基单位、大型企事业单位一旦遭受高级威胁攻击,就有可能面临严重的损失。传统防护手段难以发现新威胁,只有基于内存保护技术才可以保护应用程序执行完整性,保障系统的安全。

在演讲中,姜向前用4个实战案例,与现场嘉宾分享了安芯网盾内存保护技术的核心能力:

内存保护系统摒弃了传统检测方法对特征签名、网络流量、系统日志等静态特征的重度依赖,而是以内存保护技术为底座,以行为分析技术为核心理念,结合ACDR攻击链检测与响应技术,基于细粒度的程序行为,收集敏感的程序行为点,进行行为关联分析,识别恶意代码,实现对已知威胁和未知威胁的无差别检测和防御能力。

ACDR技术在极大减少误报的同时,事件还原模块会对威胁行为进行详细记录,并依据进程、网络、文件关系对攻击过程进行还原,展示为直观易懂的行为链和时间线视图,并对攻击过程进行相应注释,帮助用户更清晰的了解事件全链路过程。

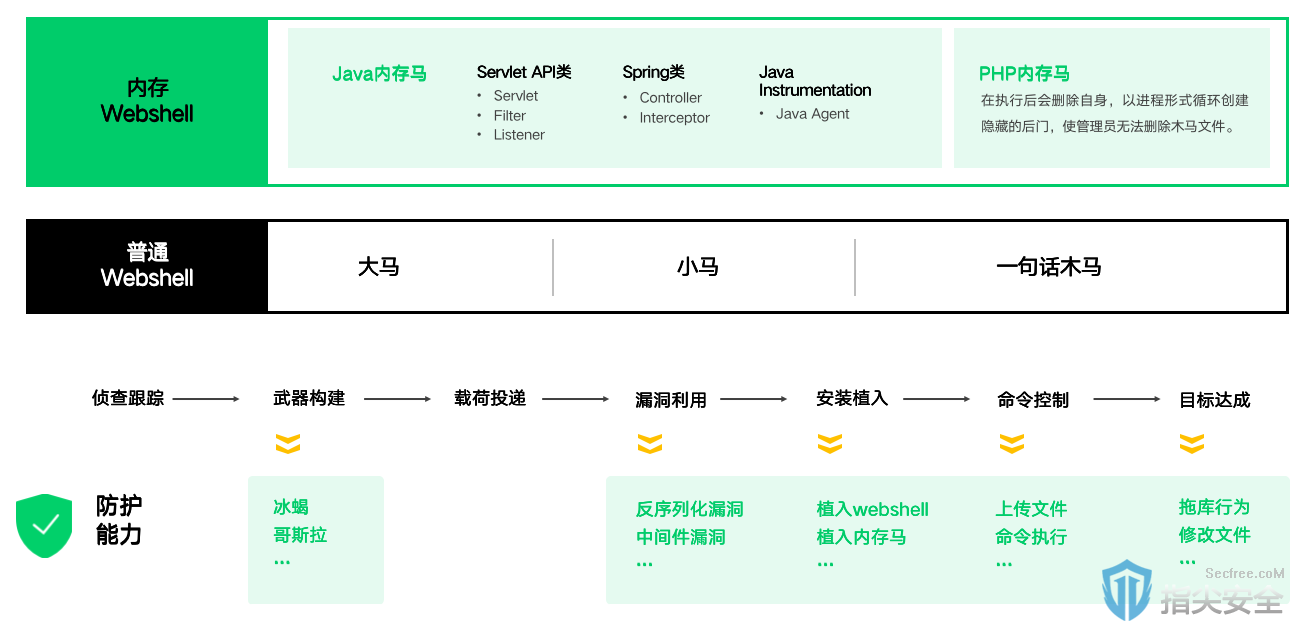

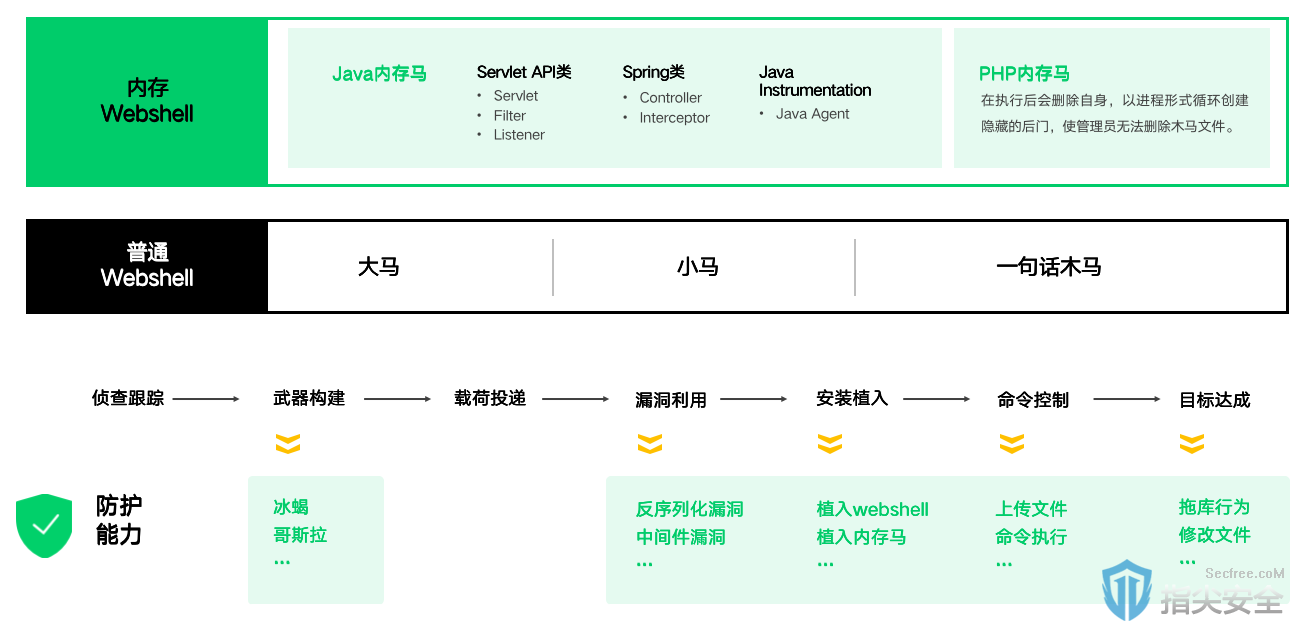

随着攻防对抗的持续升级,内存马已经成为红方及攻击者标配。内存马攻击通常会配合中间件漏洞利用攻击使用,在整个攻击过程中采用无文件形式直接加载内存执行。内存保护系统采取了行为分析、上下文关联分析、运行时应用自我防护等技术,对异常内存执行动作、程序敏感行为动作、Web应用敏感行为进行监控,构建一体化全栈主机检测与响应防护体系,帮助客户构建真正应用程序运行时安全能力。

内存保护系统针对内存马检测能力优势明显,对于Servlet API类、Spring类、JAVA Agent类等不同类型内存马均可以做有效检测。同时,对冰蝎、哥斯拉、蚁剑等自动化工具及不同类型中间件漏洞利用攻击也能够进行有效检测及防范。

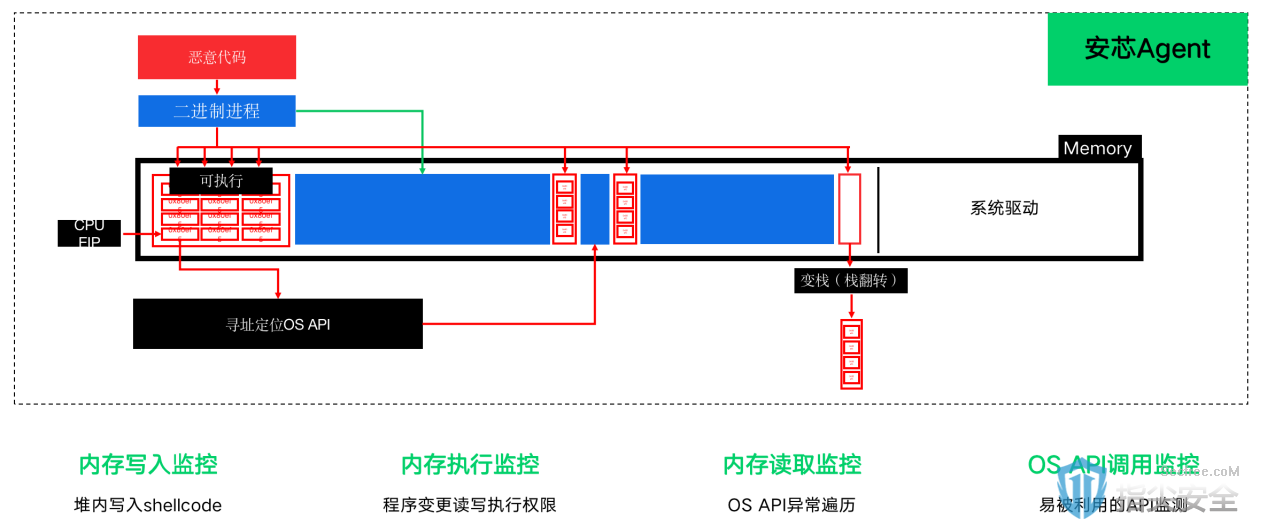

软件在设计或实现时,不可避免存在漏洞,攻击者在利用漏洞攻击时应用程序会存在缓冲区溢出、ROP攻击、堆栈属性攻击等威胁。当下,内存威胁普遍存在,传统防护手段难以发现和防范。

安芯神甲内存保护系统通过细粒度的监控内存读、写、执行行为并基于CPU指令执行分析判断内存访问行为及程序运行的合理性,可实时检测内存中存在的堆喷、堆栈溢出、内存数据覆盖等异常行为,并结合拦截模块进行漏洞防御,同时监控应用相关内存数据的多读、挂钩、篡改等行为,保护业务核心数据资产不被窃取。

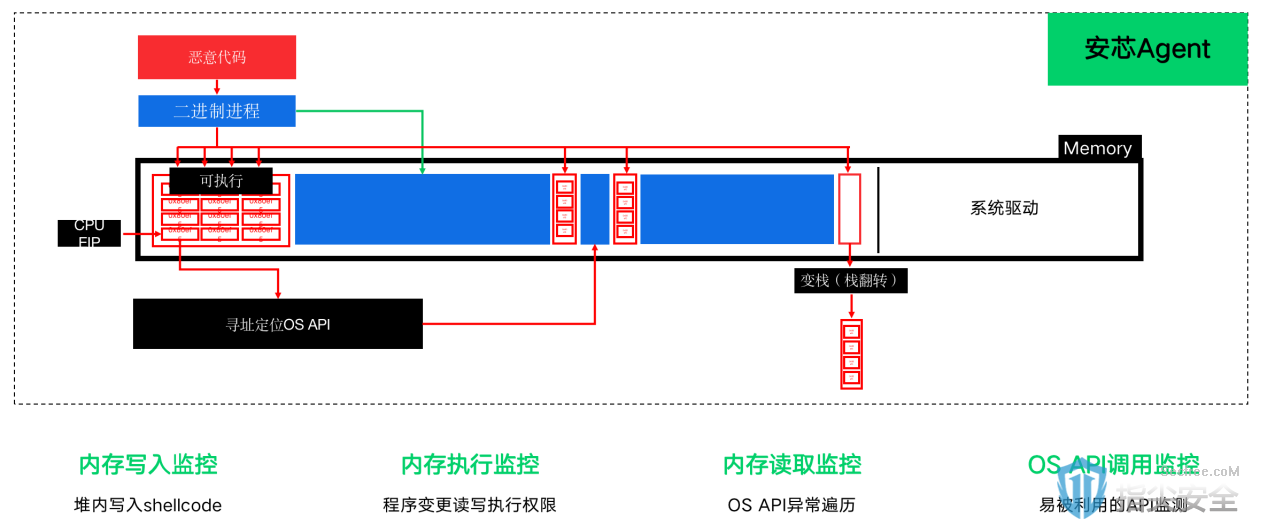

软件在设计或实现时,不可避免存在漏洞,攻击者在利用漏洞攻击时应用程序会存在缓冲区溢出、ROP攻击、堆栈属性攻击等威胁。当下,内存威胁普遍存在,传统防护手段难以发现和防范。

安芯神甲内存保护系统通过细粒度的监控内存读、写、执行行为并基于CPU指令执行分析判断内存访问行为及程序运行的合理性,可实时检测内存中存在的堆喷、堆栈溢出、内存数据覆盖等异常行为,并结合拦截模块进行漏洞防御,同时监控应用相关内存数据的多读、挂钩、篡改等行为,保护业务核心数据资产不被窃取。

Boopkit是一种新型“顶级后门”,目前验证其可以覆盖所有操作系统,具有更好的隐蔽性,可以进行数据窃取也可以造成更大破坏。DefCon安全峰会话题内容中,预判未来一段时间,基于eBPF的后门会越来越多,越来越隐秘。

安芯网盾内存保护系统基于底层检测技术,实现指令级、内存级和应用级的三维监测,相关数据逐层穿透、关联,能够基于Agent实现独立的前端研判与分析。利用此项技术,能够有效应对0Day漏洞利用攻击、基于内核的持久化后门技术、基于eBPF的BoopKit后门攻击等。

在深耕产品核心安全防护能力的同时,安芯网盾不断提升产品性能和稳定性,Agent的内存占用低于100M,CPU使用峰值低于5%,均值低于2%。同时,安芯神甲对麒麟、统信、华为、龙芯、兆芯、海光、曙光等国产化典型厂商的操作系统和CPU架构完成兼容性认证,把安全基因注入到国产化产品的原生能力当中,协助提升产品安全开发水平。

作为国内内存安全领域的开拓者,安芯网盾致力于为国内大中型企事业单位提供数字化转型过程中的网络安全保障服务,今后我们也将持续为客户构建基于内存保护的主机安全防护体系,在防范主机高级威胁层面发挥重要作用。