近日,360威胁情报中心发布了《Quantum(量子)攻击系统 – 美国国家安全局“APT-C-40”黑客组织高端网络攻击武器技术分析报告》。

美国国家安全局(简称NSA)官方机密文档《Quantum Insert Diagrams》内容显示,Quantum(量子)攻击可以劫持全世界任意地区任意网上用户的正常网页浏览流量,进行0day漏洞利用攻击并远程植入后门程序。

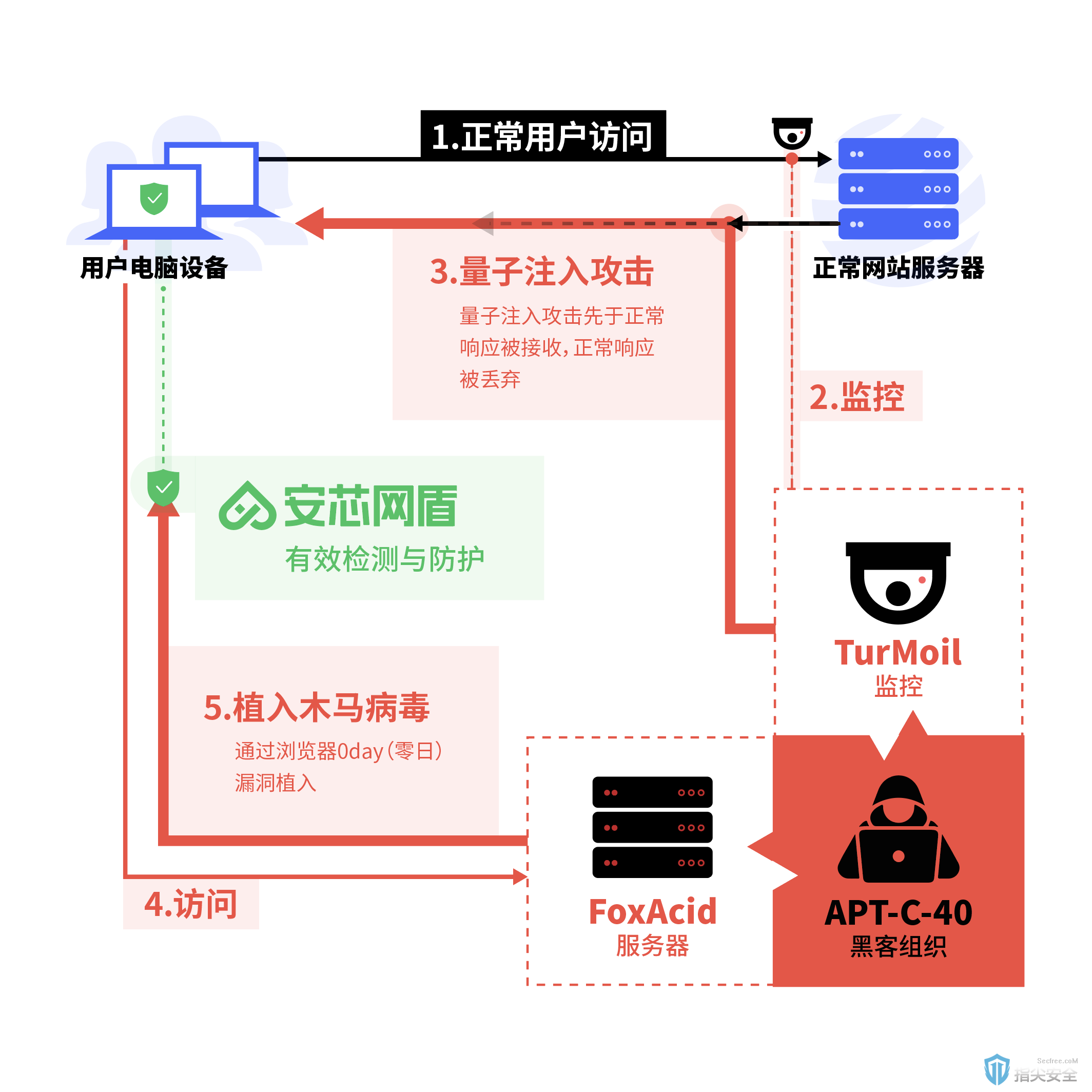

安芯网盾安全专家分析Quantum(量子)攻击系统的攻击链条时发现,通过浏览器0day漏洞利用攻击并远程植入后门程序是量子攻击系统最重要的攻击步骤之一,而安芯网盾的内存保护系统可以实时阻断浏览器0day漏洞利用攻击。

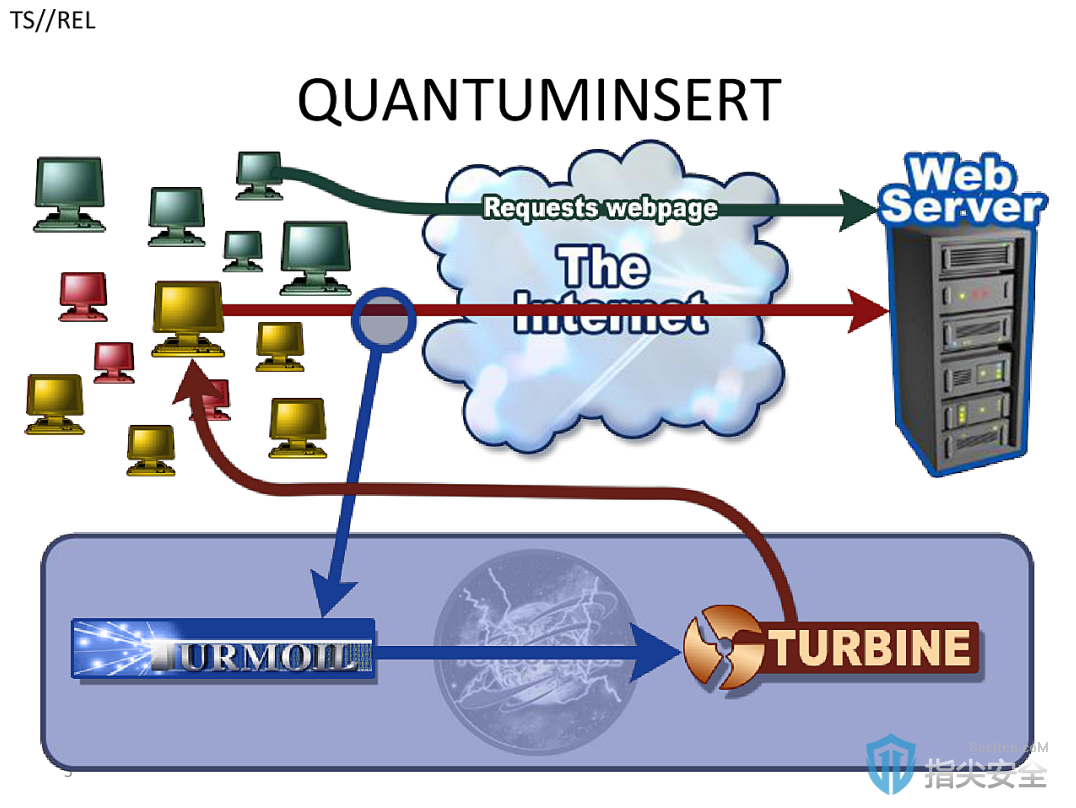

通过分析NSA官方机密文档《NSA Ant Product Catalog》、《NSA QUANTUM Tasking Techniques for the R&T Analyst》、《QUANTUM Shooter SBZ Notes》,发现Quantum(量子)攻击系统的核心攻击方式大致如下:

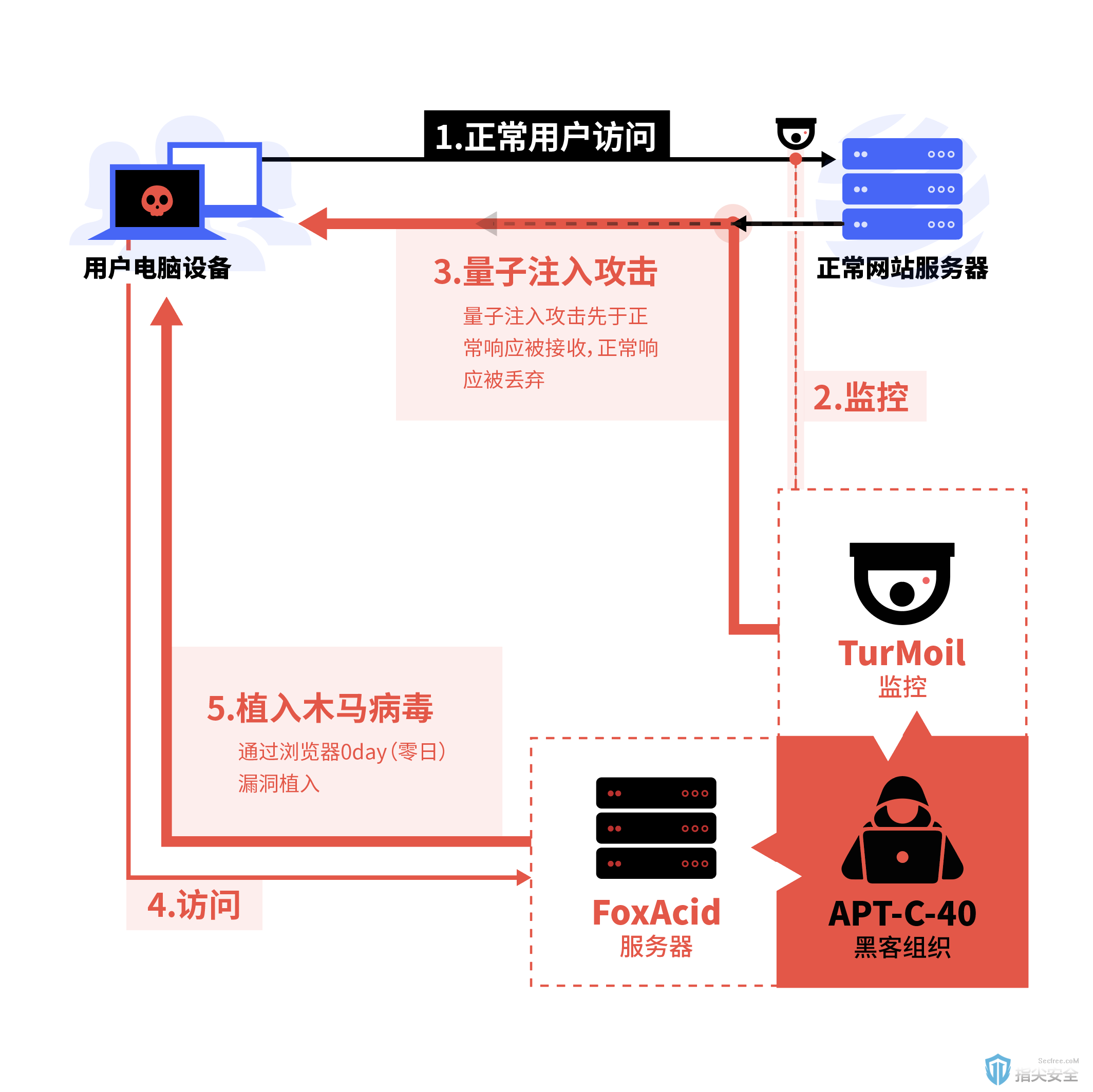

1. 准备阶段:将攻击平台FoxAcid(酸狐狸,仿冒网站)服务器部署在互联网骨干网中,在网络传输线路上建立被动监听节点TurMoil(混乱,后门监听系统)。

2. 劫持阶段:在受害者访问特定网站(如脸书,推特等)时,TurMoil会监听该网络流量,通过Turbine(后门植入工具)发送Quantum(量子)注入攻击,迫使受害者访问FoxAcid服务器。

3. 攻击阶段:通过FoxAcid服务器发起攻击,利用受害者终端使用的浏览器0day漏洞,植入NSA专属后门程序。

4. 驻留阶段:通过植入受害者终端的NSA专属后门程序如VALIDATOR(验证器)、UNITEDRAKE(联合耙)等大量窃取受害者个人隐私和上网数据等内容。

攻击系统如图所示:

基于内存保护的漏洞利用防护

通过上述分析可以发现,Quantum(量子)攻击系统发起最终攻击的主体是FoxAcid(酸狐狸)服务器,而它的攻击方式是在受害者通过浏览器访问该FoxAcid服务器时,FoxAcid通过浏览器0day漏洞向受害者终端中植入后门,而安芯网盾内存保护系统的核心能力之一即是防止浏览器0day漏洞被利用,如图所示:

过去两年,安芯网盾发现攻击者利用浏览器0day漏洞实施攻击的案例非常多。

比如2021年3月,Microsoft在其浏览器Internet Explorer中修复了一个与内存破坏有关的0day安全漏洞CVE-2021-26411,攻击者利用该漏洞可以欺骗用户访问一个精心设计的恶意网站,达到远程执行代码的目的,该漏洞也曾被黑客组织用于实施APT攻击。

2021年4月,Chrome浏览器连续被爆出2个远程代码执行0day漏洞POC,攻击者利用这2个漏洞可以构造一个恶意的Web页面并诱导受害者点击访问,访问该页面会触发远程代码执行。

内存安全产品由内存访问行为监控、程序行为监控、行为分析引擎、关联分析模块、响应模块等构成,通过监控程序的内存读、写、执行、属性修改等行为,判断程序对内存的访问行为,以及程序行为的合理性,进而识别内存中的异常访问和恶意行为执行等攻击行为,并实时阻断恶意程序运行的一种保护技术。

内存保护系统建立程序运行时安全防护能力,区别于传统的安全产品,内存保护系统无需频繁升级,即可实现对未知漏洞的检测能力,帮助用户减轻在没有打补丁或者无补丁可打的情况下遭受漏洞利用攻击的风险。