当数据成为数字经济时代核心生产要素的那一刻,它就不再仅仅只是狭义上的“数据”了,围绕争夺数据展开的市场竞争将其抬高到了关乎公司生死存亡的地位上——这是社会发展更迭的标志,却也使企业内部产生了全新的“漏洞”。

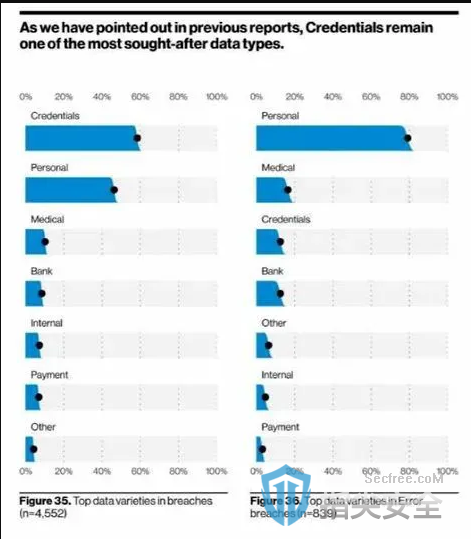

技术力不足带来的漏洞总是能够被修补的,而真正难以被察觉的,永远是无法事前预知的“人性”。根据Version发布的《2021年数据泄露调查报告》显示,超过85%的数据泄露事件源自于企业内部人员。

比如在当时轰动一时的“圆通速递内鬼”案,内外勾结者共买卖了公民个人信息1300余万条,涉及多省市甚至跨境到东南亚;又或是让公司市值暴跌10亿的微盟“删库跑路”案,其始作俑者正是当时微盟研发中心运维部的核心运维人员贺某。任谁看了这些案件都要感叹一句,还是“外贼易挡,家贼难防”。

要等木已成舟后再去亡羊补牢,教训未免太过残酷。对于企业来说,如何才能先风险一步,将那些不定时炸弹一一加以控制,以免其造成不可估量的后果?也许风险管理平台可以帮上一些忙。

当一家企业到达了一定的规模,总是会面临业务模式复杂,集团内人员众多,角色复杂,业务链条中有大量员工可以接触和访问集团内敏感数据的一问题。这些核心机密数据作为公司的价值资产,需要对其进行强而有力的防护。

但人的精力总是有限的,因此不得不借助工具完成大量人力所不能及的繁琐防护工作。只是单一工具精而不杂,总会或多或少有漏网之鱼出现,若是能以一套完备的安全数据体系将所有数据平台统一管理监控,那就能完美满足企业防止内部员工泄露数据的需求。

构建这样一套安全数据体系对企业来说意味着什么?笔者就此询问了极盾科技产品负责人郑冬东,他给出了自己的回答。

郑冬东 极盾科技产品负责人

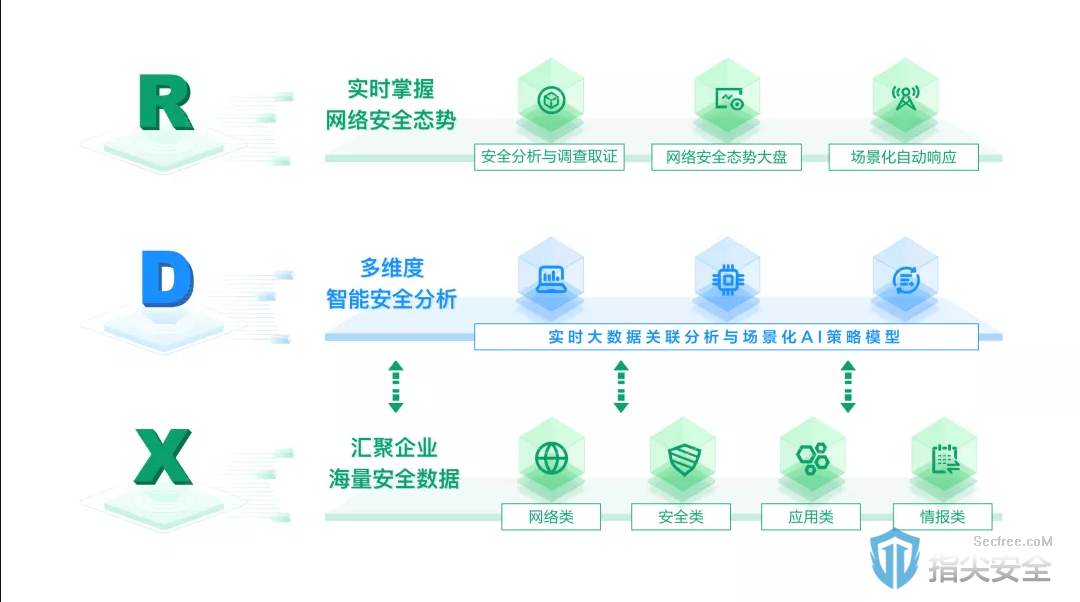

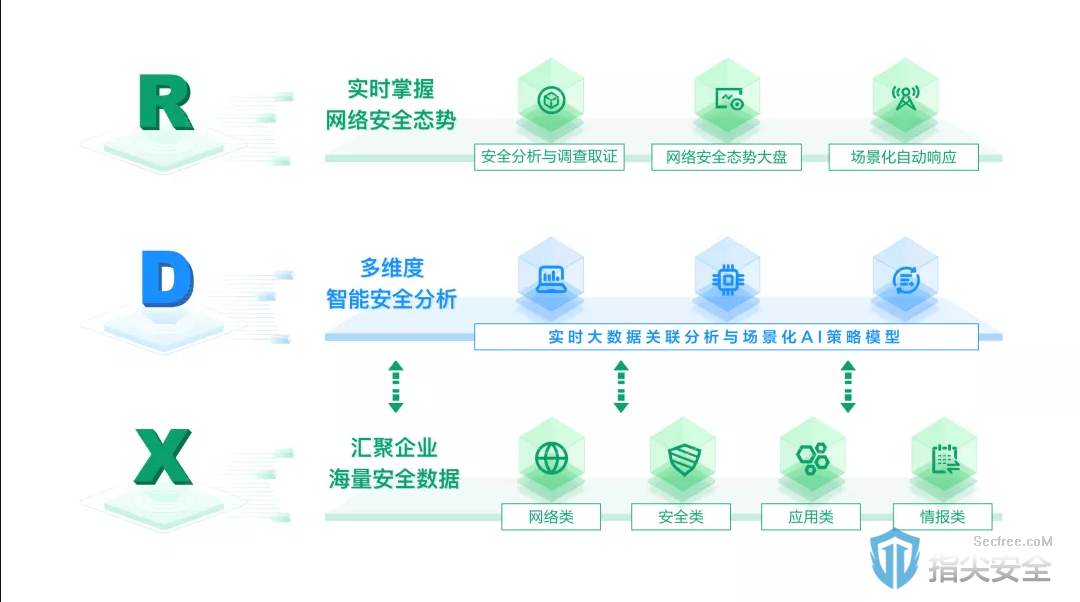

“需求决定供给,我们客户触达了对于控制IT风险的需求,因此我们进行了新一代产品的研发。”他告诉笔者,拿到需求后,极盾希望能做出一款产品,通过分析企业内部人员业务操作行为,实时检测人员是否有异常、违规行为风险,进而发现是否存在敏感数据外流、泄露等安全风险。再结合模块化的风险指标算法,构建企业内控策略模型,有效降低、控制企业由内部人员造成的数据泄露风险。这一初衷贯穿了研发的始终,但落地实现的过程并非一帆风顺,期间也经过了大量的优化调整。

“员工在岗状态、账号和权限、操作行为构成企业核心风险管控三要素。最初我们希望通过接入企业内部各类流量、Web服务器访问日志等数据,构建内部人员的行为轨迹,用于挖掘其中隐含的风险。”

理想很丰满,现实却很骨感。在和客户不断接触以及实际测试过程中,郑冬东发现,流量、Web服务器访问日志等来自后端的数据虽然能反映出人员日常操作过程中访问的数据以及行为习惯,但由于这些数据均来自后端,天生缺少人员在操作过程中的业务信息,对于各方客户天差地别的、为适用市场快速迭代变更的业务场景无法很好适应。

他展示了一条Web服务器访问日志:

[30/Dec/2020:15:13:27 +0800] “GET /api/download_file?uid=00103920 HTTP/1.1” 200 5127 “http://10.0.1.15/index.html” “Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/87.0.4280.88 Safari/537.36” “JSESSIONID: bc6c865e33aa46e899f1de732dca6ed6” “-“

根据上述日志,仅可以得知某个未知用户(根据Cookie信息,但无法关联具体用户)在下载某个未知文件(根据URL地址猜测)。即便拥有本次访问的全部流量数据,也仅仅是增加了访问涉及到的数据(根据请求体或者响应体内容),至于访问该数据是否在正常业务要求范围内的合理操作,无从得知。

也正是基于此,极盾单独开发了开发了一套以员工为主体、以业务为基准、精准记录每一次业务操作行为的采集系统,配合自研的毫秒级实时分析、自适应策略、UEBA等技术底座,以“觅踪”之名,实现了初衷的落地。

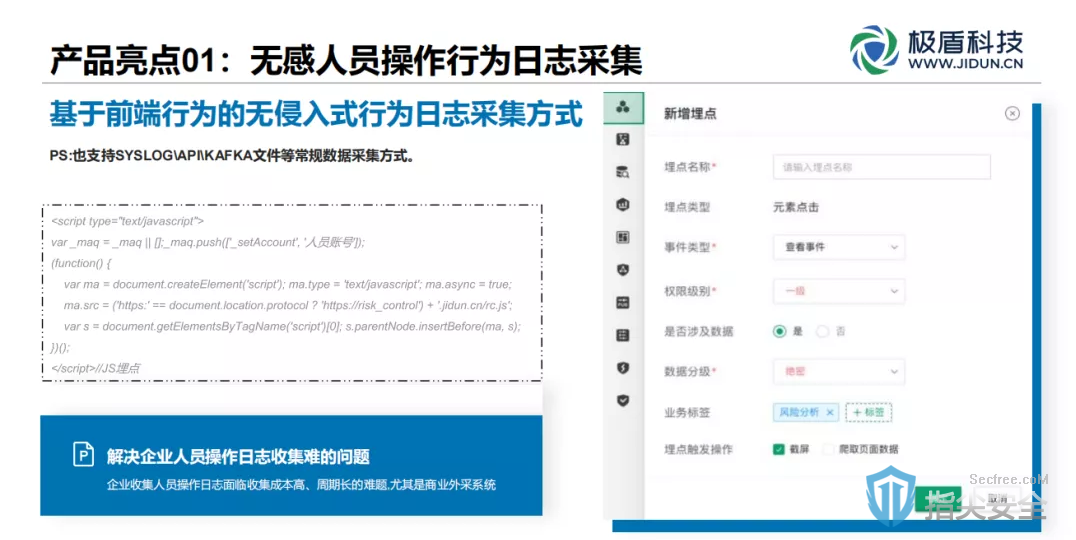

企业能自成一体,自然是有其顺利运行的一套业务逻辑的。但很多安全产品在采集数据之前,往往需要相关人员在所有被采集端上主动安装诸如终端DLP、HIDS、RASP等采集软件,采集软件的稳定性和可靠性直接影响到被采集端;也有WAF、IPS这样的部分安全产品在数据的采集和防护过程中需要串联到相关流程里,产品的使用将直接影响到后续的处理流程。

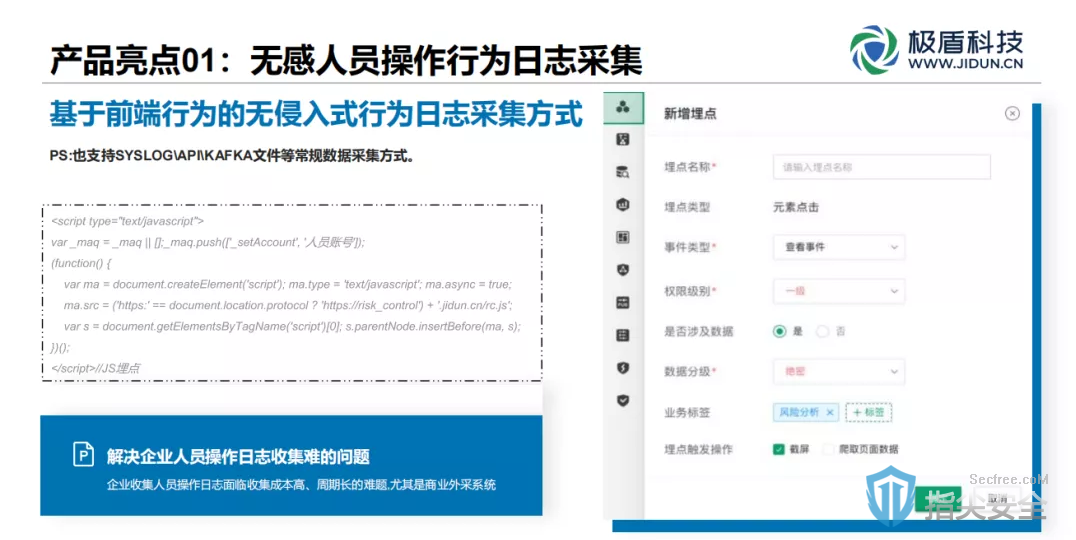

笔者提出疑问,如果安全防护系统影响了正常的业务开展,是否就完全本末倒置了?郑冬东肯定了这一说法。他说,为了最大程度减少对企业现有流程的影响,觅踪特别采用了“无感采集”的策略。

“大部分安全产品购买后,还需投入专人调整策略,以适应不断变化的业务。此外,不同厂商的产品策略往往不通用,需重新进行学习。觅踪策略的无感自适应,可以明显缩减企业投入专人的成本。”

觅踪可以通过前端反向代理的特定模块,自动往被代理系统页面中插入采集脚本,实现对被采集系统的无感接入。

觅踪使用基于Web端的脚本方式,异步实时采集用户在Web端的行为,用户在日常操作过程中完全无感。同时,整个采集过程异步于主业务流程,对业务流程操作全程无阻塞无影响。

觅踪的策略基于过往用户行为基线特征,在运行过程中不断自动学习和调整,安全运营人员全程无感,无需人工介入。

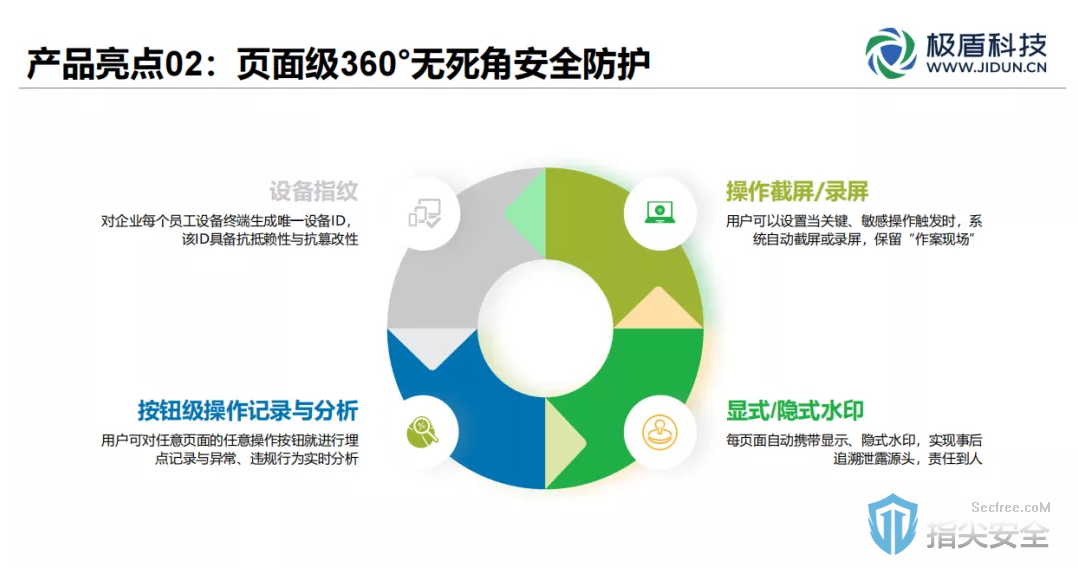

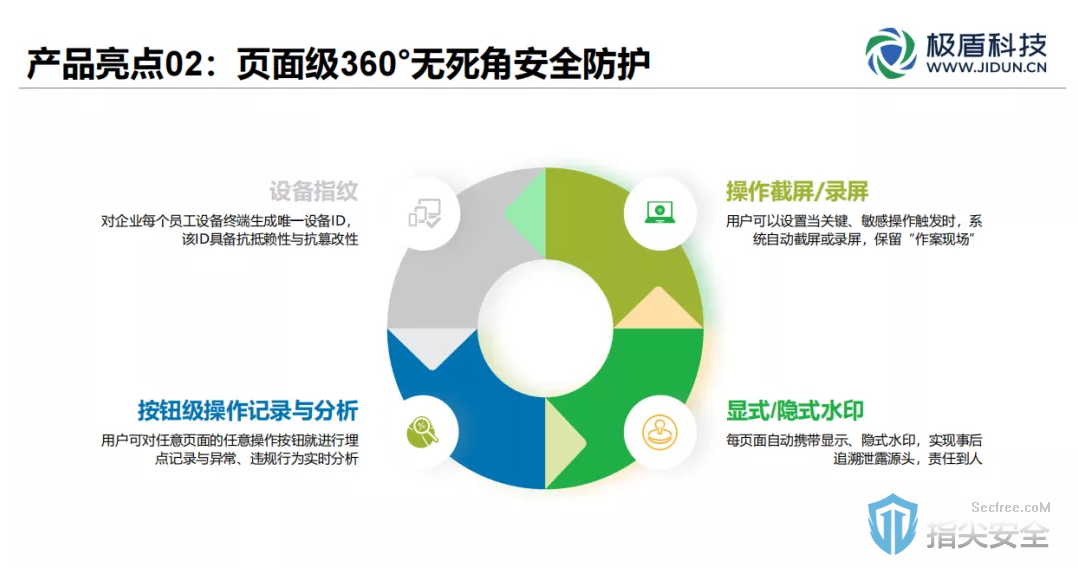

虽是“无感”,防护效果却是一点不差。觅踪的页面级360°无死角防护堵死了几大风险出口,让操作的每一步都有迹可寻,责任到人。

除了用“无感”完成快速无侵入的集成任务外,觅踪还克服了数据集成中对不同格式数据的解析难点。郑冬东表示,觅踪内置了国内外知名安全厂商上百款产品的数据格式的自动识别和解析规则:

当常规和内置均无法满足时,对具有一定技术背景的安全人员提供例如正则表达式、GROK表达式、自定义脚本等进行解析;

如果负责安全的人员在技术背景上有所欠缺,也有基于数据特征匹配的解析方式,点点鼠标即可完成复杂数据的快速自定义解析。

觅踪自研的采集端不仅完全没有数据解析的问题,还内置了海量适用于一般常规、底层安全场景的策略模型。这意味着什么?意味着安全人员将从这些常规的、底层的安全场景中解放,专注于企业特有的更高层次的业务场景的分析。

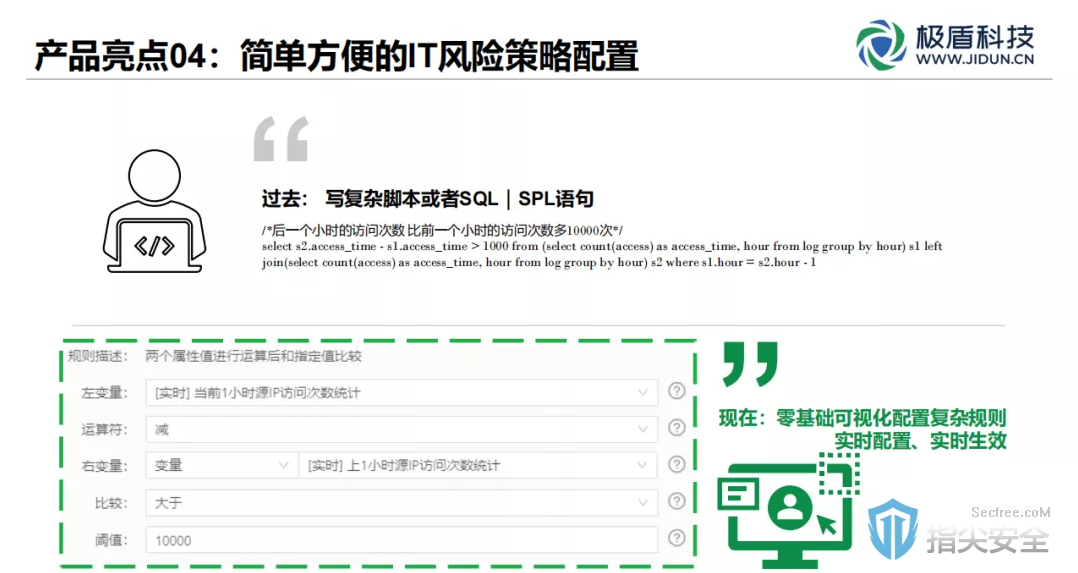

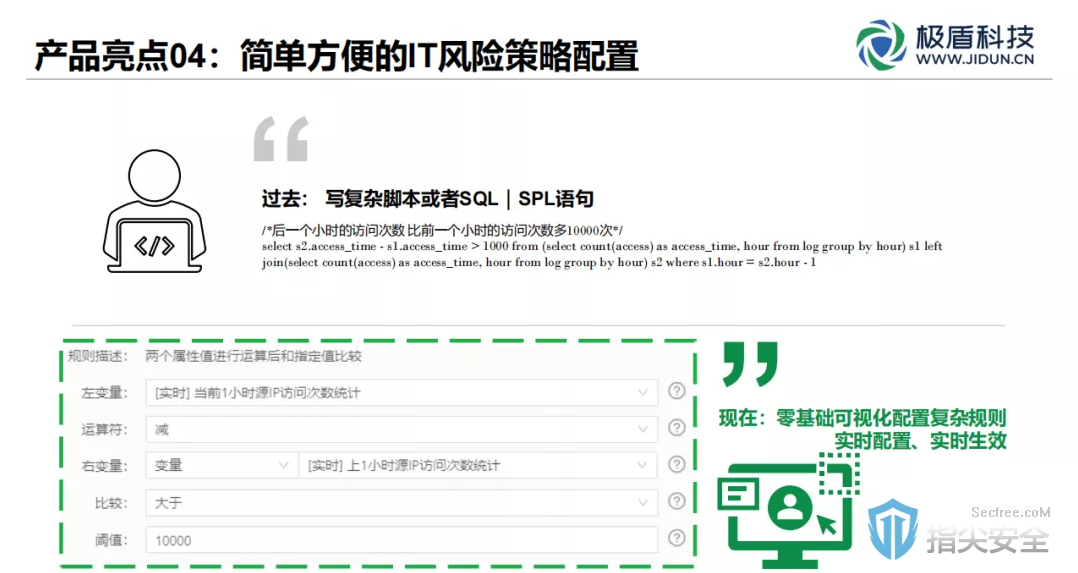

但多变的业务是不可能完全内置实现的。这时便可通过可视化实时配置、生效的规则,帮助安全人员根据企业具体的业务场景,快速定制这些场景的特定规则,上线并验证其效果。

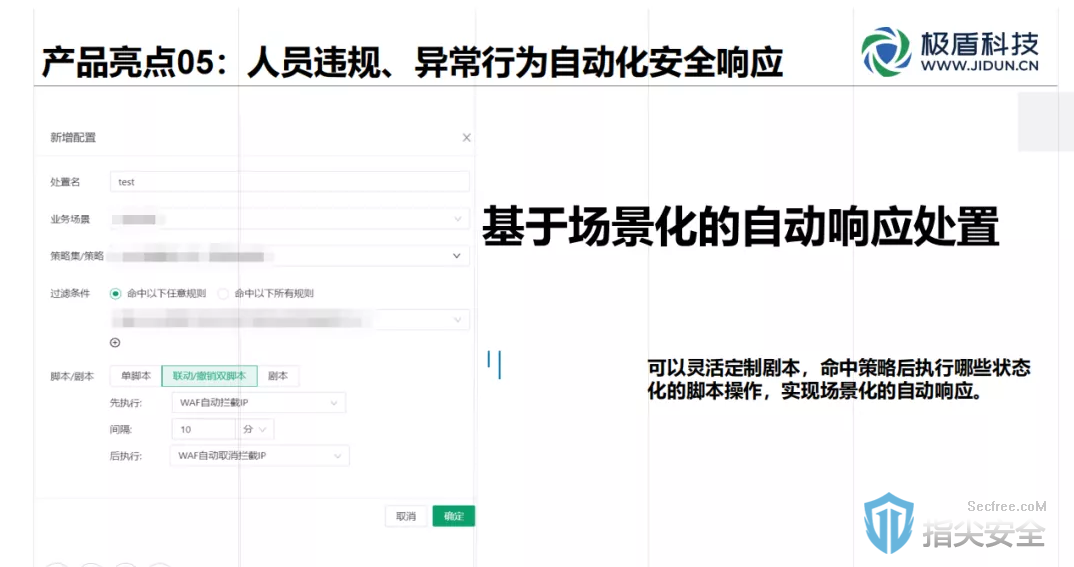

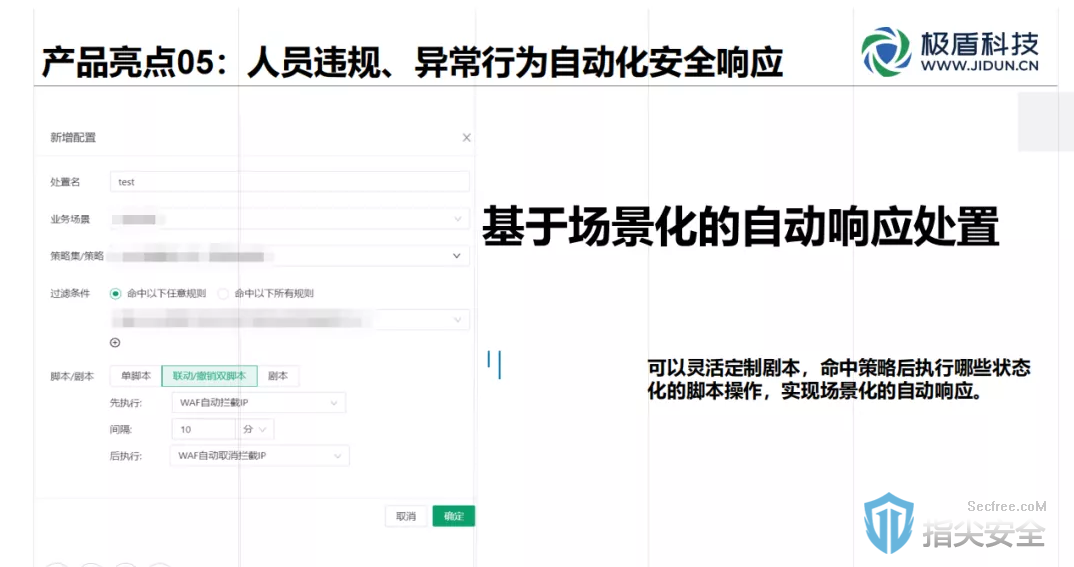

谈及自动化的安全,郑冬东表示,有一个很大的前提是能够标准化——因为在企业的各个安全活动过程中,安全运营工作是较难以标准化的。目前觅踪采用了基于场景化的自动相应处置,可根据需求灵活定制,避免了统一标准化后可能带来的疏漏。

“觅踪是极盾对当下情况的最优解决方案,在未来,如何实现安全运营的标准化和自动化将成为自动化安全的重中之重。”

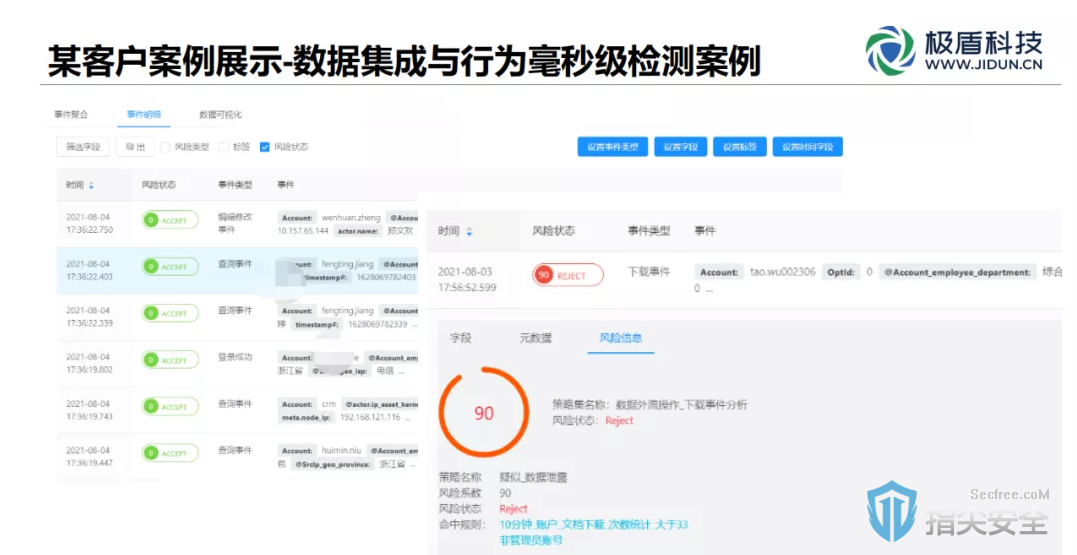

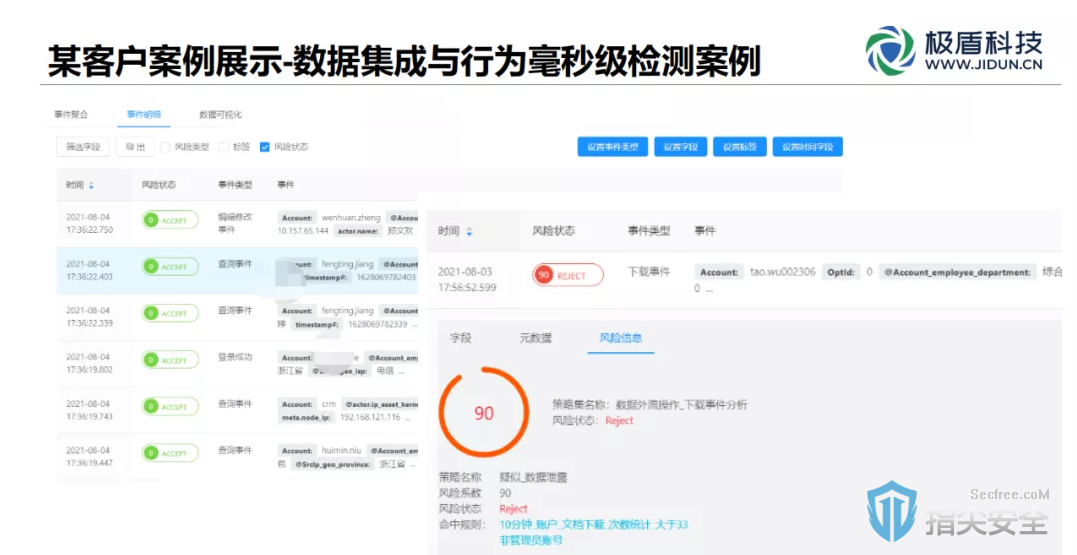

笔者从郑冬东口中得知,极盾的核心开发人员均来自同盾科技、美团、阿里巴巴等国内各领域独角兽公司,有近10年的大数据风控、实时流计算、大规模分布式系统等方面极为丰富的经验。这些老兵用自己多年的实践所得,自研了一套适用于安全领域的实时决策引擎和实时指标引擎,实现了毫秒级的风险检测。通过近一年的不断优化和测试,这套引擎已经在几家大客户处稳定运行——但有些客户处,他们甚至都没进过门。

为了适应当下疫情的大流行,减少人员的接触和异地流动,团队在北京某国内地产公司采用远程实施部署上线了觅踪系统,通过自动化部署进行了觅踪的安装和配置。随着数据不断被收集,内置的业务场景和自适应策略在用户无感知的情况下自行开始运作。整个过程中,双方人员并无直接接触,却圆满完成了觅踪的上线和落地。

郑冬东说,面向未来,极盾将更多通过引入AI等新兴技术,实现更加智能的自动化分析,建立一套可自适应不断变化着的业务活动的安全策略模型。当出现风险时,可在第一时间内发现受影响的业务并行告警通知相关安全负责人员,同时根据所发生的事件去评估问题业务所带来的风险价值,自动执行预设的安全剧本。这些技术和方式,都将有助于提升企业自动化安全运营的能力,从而提升企业整体安全水位线,实现企业内部的长治久安。